Разбираем 10 простых рецептов социальной инженерии.

Разбираем 10 простых рецептов социальной инженерии.Социальная инженерия обычно считается частью таргетированной атаки, но что, если применять подобные схемы массово? Я разработал и протестировал десять таких сценариев, чтобы понять, как люди будут на них реагировать и какие могут быть последствия.

Я часто слышу, что среди всех видов атак на организации социальная инженерия считается якобы самым разрушительным и опасным. Но почему же тогда на каждой конференции по информационной безопасности этому вопросу не отводится отдельный блок?

При этом большинство кейсов в русскоговорящем сегменте интернета приводится из иностранных источников и историй Кевина Митника. Я не утверждаю, что в Рунете таких случаев мало, просто о них почему-то не говорят. Я решил разобраться в том, насколько в реальности опасна социальная инженерия, и прикинуть, какими могут быть последствия ее массового применения.

Социальная инженерия в ИБ и пентестинге обычно ассоциируется с точечной атакой на конкретную организацию. В этой подборке кейсов я хочу рассмотреть несколько способов применения социальной инженерии, когда «атаки» производились массово (без разбора) или массово-таргетированно (по организациям определенной сферы).

Давай определимся с понятиями, чтобы было ясно, что я имею в виду. Я буду использовать термин «социальная инженерия» в следующем значении: «совокупность методов достижения цели, основанная на использовании слабостей человека». Не всегда это что-то криминальное, но это определенно имеет негативный окрас и ассоциируется с обманом, мошенничеством, манипулированием и тому подобными вещами. А вот всякие психологические штучки по выбиванию скидки в магазине — это не социальная инженерия.

Сразу скажу, в данной сфере я выступал лишь как исследователь, никаких вредоносных сайтов и файлов я не создавал. Если кому-то приходило письмо от меня со ссылкой на сайт, то этот сайт был безопасен. Самое страшное, что там могло быть, — это отслеживание пользователя счетчиком «Яндекс.Метрики».

Наверняка ты слышал про спам с «актами выполненных работ» или договорами, в которые вшиты трояны. Такой рассылкой бухгалтеров уже не удивишь. Или всплывающие окна с «рекомендациями» скачать плагин для просмотра видео — это уже скучно. Я разработал несколько менее очевидных сценариев и представляю их здесь в качестве пищи для размышлений. Надеюсь, что они не станут руководством к действию, а, наоборот, помогут сделать Рунет безопаснее.

Что проще хакнуть — софт или человека?

- Софт. Его можно изучать хоть побитно, не вызывая подозрений, и самому найти новые уязвимости.

- Человека. Эксплоиты быстро устаревают, а у людей есть стандартные уязвимые поведенческие модели.

- Гибридная атака эффективнее. Берём популярный софт и думаем, как с его помощью сыграть на человеческих слабостях.

«Верифицированный отправитель»

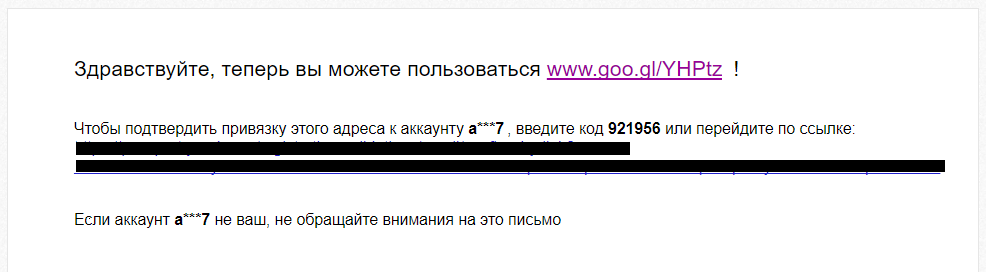

Иногда администраторы сайтов по недосмотру не включают фильтрацию поля «Имя» в форме регистрации (скажем, при подписке на рассылку или при отправке какой-нибудь заявки). Вместо имени можно вставить текст (иногда килобайты текста) и ссылку на вредоносный сайт. В поле email вставляем адрес жертвы. После регистрации этому человеку придет письмо от сервиса: «Здравствуйте, уважаемый…», а дальше — наш текст и ссылка. Сообщение от сервиса будет в самом низу.Как это превратить в Орудие массового поражения? Элементарно. Вот один случай из моей практики. В одном из поисковиков в декабре 2017 года была обнаружена возможность отправки сообщений через форму привязки запасного email. До того как я выслал отчет по программе bug bounty, имелась возможность отправлять 150 тысяч сообщений в сутки — нужно было только немного автоматизировать заполнение формы.

Этот трюк позволяет отправлять мошеннические письма с настоящего адреса техподдержки сайта, со всеми цифровыми подписями, шифрованием и так далее. Вот только вся верхняя часть оказывается написанной злоумышленником. Такие письма приходили и мне, причем не только от крупных компаний вроде booking.com или paypal.com, но и от менее именитых сайтов.

В моем тесте по ссылке перешло около 10% получателей. Комментарии излишни.

А вот «тренд» апреля 2018-го.

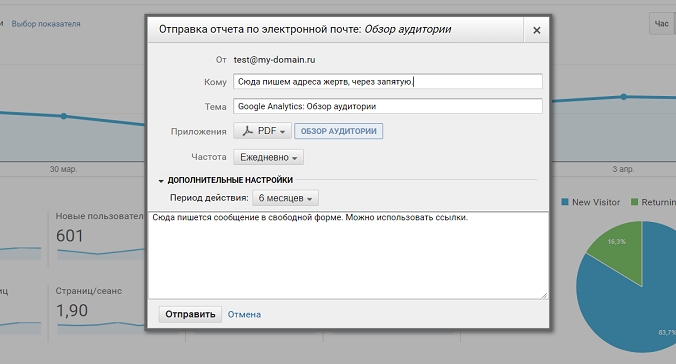

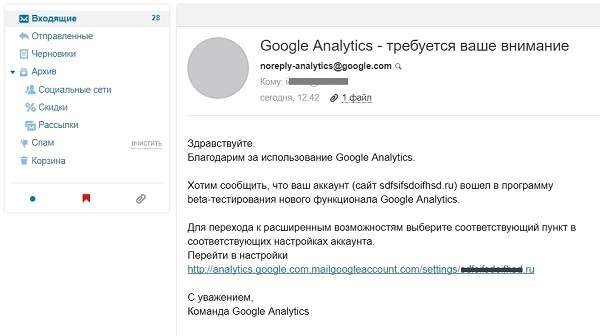

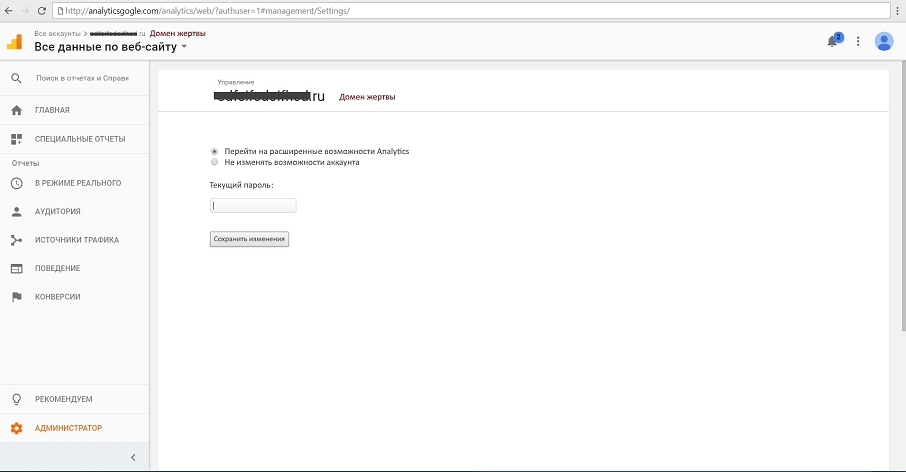

Письма с Google Analytics

Расскажу о совсем новом случае — за апрель 2018 года. С почты Google Analytics [email protected] на несколько моих адресов начал приходить спам. Немного разобравшись, я нашел способ, которым его отправляют.

«Как это применить?» — подумал я. И вот что пришло на ум: мошенник может сделать, например, такой текст.

При переходе по ссылке пользователь попадал бы на поддельный сайт и оставлял бы свой пароль.

Такой сбор паролей можно провести не только адресно, но и массово, нужно лишь немного автоматизировать процесс сбора доменов с Google Analytics и парсинга email с этих сайтов.

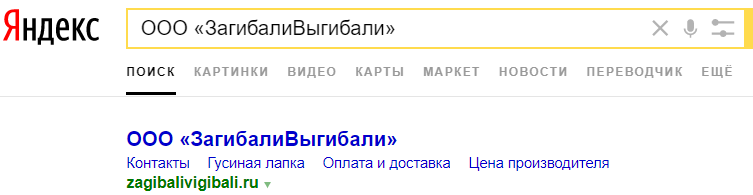

«Любопытство»

Этот метод заставить человека перейти по ссылке требует некоторой подготовки. Создается сайт фейковой компании с уникальным названием, которое сразу привлекает внимание. Ну, например, ООО «ЗагибалиВыгибали». Ждем, пока поисковики его проиндексируют.

Теперь придумываем какой-нибудь повод разослать поздравления от имени этой компании. Получатели тут же начнут его гуглить и найдут наш сайт. Конечно, лучше и само поздравление сделать необычным, чтобы получатели не смахнули письмо в папку со спамом. Проведя небольшой тест, я легко заработал более тысячи переходов.

«Фейковая подписка на рассылку»

Вот совсем уж простой способ заставить человека перейти на сайт по ссылке в письме. Пишем текст: «Спасибо, что подписались на нашу рассылку! Ежедневно вы будете получать прайс-лист железобетонной продукции. С уважением, …». Дальше добавляем ссылку «Отписаться от рассылки», которая будет вести на наш сайт. Конечно, никто на эту рассылку не подписывался, но ты удивишься, узнав число спешно отписывающихся.Кто чаще всего становится жертвой таргетированного фишинга?

- Рядовые сотрудники. Они не разбираются в ИТ (65%)

- Служба безопасности. Они считают себя умнее хакеров и нарушают собственные правила (21%)

- Руководители. Их аккаунты открывают доступ к коммерческой тайне (14%)

«Майнинг имейлов»

Чтобы составить свою базу, необязательно даже писать собственный краулер и обходить сайты в поисках плохо лежащих адресов. Достаточно списка всех русскоязычных доменов, которых сейчас насчитывается около пяти миллионов. Добавляем к ним info@, проверяем получившиеся адреса и в итоге имеем где-то 500 тысяч рабочих почт. Точно так же можно приписывать director, dir, admin, buhgalter, bg, hr и так далее. Под каждый из этих отделов готовим письмо, рассылаем и получаем от сотен до тысяч ответов от сотрудников определенной сферы деятельности.«А что это там написано?»

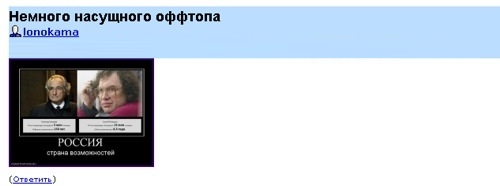

Чтобы заманить пользователей с какого-нибудь форума или сайта с открытыми комментариями, не нужно выдумывать заманчивые тексты — достаточно всего лишь запостить картинку. Просто выбери что-нибудь попривлекательнее (какой-нибудь мем) и ужми так, чтобы различить текст было невозможно. Любопытство неизменно заставляет пользователей кликать по картинке. Я провел эксперимент и получил таким способом около 10 тысяч переходов. А еще я знаю случай, когда ребята адаптировали этот метод для доставки троянов через ЖЖ.

«Как вас зовут?»

Заставить пользователя открыть файл или даже документ с макросом не так сложно, даже несмотря на то, что многие слышали о подстерегающих опасностях. При массовой рассылке даже просто знание имени человека серьезно повышает шансы на успех.Например, мы можем отправить письмо с текстом «Этот email еще активен?» или «Напишите, пожалуйста, адрес вашего сайта». В ответе как минимум в 10–20% случаев придет имя отправителя (чаще это встречается в крупных компаниях). А через какое-то время пишем «Алёна, здравствуйте. Что такое с вашим сайтом (фото приложил)?» Или «Борис, добрый день. Никак не разберусь с прайсом. Мне 24-я позиция нужна. Прайс прикладываю». Ну а в прайсе — банальная фраза «Для просмотра содержимого включите макросы…», со всеми вытекающими последствиями.

В общем, персонально адресованные сообщения открываются и обрабатываются на порядок чаще.

«Массовая разведка»

Этот сценарий — не столько атака, сколько подготовка к ней. Предположим, мы хотим узнать имя какого-то из важных сотрудников — например, бухгалтера или руководителя службы безопасности. Это несложно сделать, если отправить кому-то из сотрудников, которые могут обладать этой информацией, письмо следующего содержания: «Подскажите, пожалуйста, отчество директора и график работы офиса. Нужно отправить курьера».Время работы спрашиваем, чтобы замылить глаза, а спрашивать отчество — это трюк, который позволяет не выдавать, что мы не знаем имени и фамилии. И то и другое, скорее всего, будет содержаться в ответе жертвы: ФИО чаще всего пишут целиком. Мне в ходе исследования удалось таким образом собрать ФИО более чем двух тысяч директоров.

Если нужно узнать почту начальства, то можно смело писать секретарю: «Здравствуйте. Давно не общался с Андреем Борисовичем, его адрес [email protected] еще рабочий? А то ответ не получил от него. Роман Геннадьевич». Секретарь видит email, выдуманный на основе настоящих ФИО директора и содержащий сайт компании, и дает настоящий адрес Андрея Борисовича.

«Персонализированное зло»

Если нужно заставить отреагировать на письмо большое количество организаций, то первым делом надо искать болевые точки. Например, магазинам можно направлять жалобу на товар и грозить разбирательствами: «Если вы не решите мою проблему, буду жаловаться директору! Это что вы мне такое доставили (фото прилагаю)?! Пароль от архива 123». По базе автосервисов точно так же можно рассылать фотографию с поломкой и вопросом, смогут ли отремонтировать. По строителям — «проект дома». В моем небольшом исследовании на такие письма откликались как минимум 10% получателей.«Сайт не работает»

Базу сайтов с почтовыми адресами владельцев легко превратить в переходы на любой другой сайт. Отправляем письма с текстом «Почему-то страница вашего сайта

Для просмотра ссылки необходимо нажать

Вход или Регистрация

не работает!» Ну и классический прием: в тексте ссылки жертва видит свой сайт, а сама ссылка ведет на другой URL.«Мультилендинг»

К этому способу нужно будет подготовиться. Создаем сайт-одностраничник, оформляем под новостной ресурс. Ставим скрипт, который меняет текст на сайте в зависимости от того, по какой ссылке человек перешел.Делаем рассылку по базе, состоящей из адресов и названий компаний. В каждом письме — уникальная ссылка на наш новостной ресурс, например news.ru/?1234. Параметр 1234 привязывается к определенному названию компании. Скрипт на сайте определяет, по какой ссылке пришел посетитель, и показывает в тексте название компании, соответствующее почте из базы.

Зайдя на сайт, сотрудник увидит заголовок «Компания … (название компании жертвы) снова бесчинствует». Далее идет короткая новость с какими-нибудь небылицами, а в ней — ссылка на архив с разоблачительными материалами (трояном).