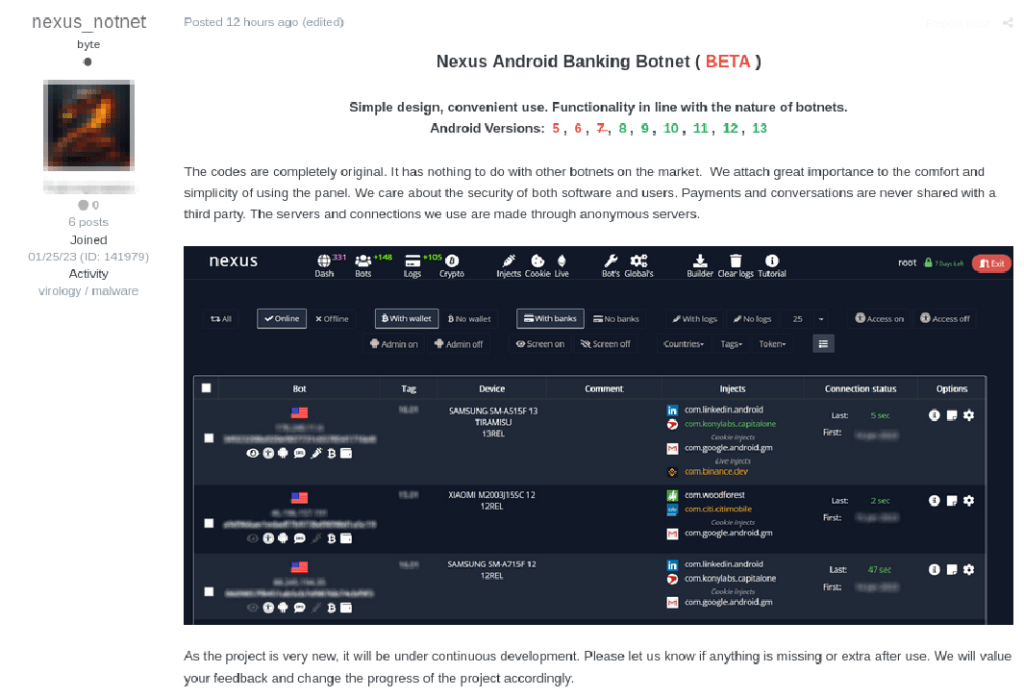

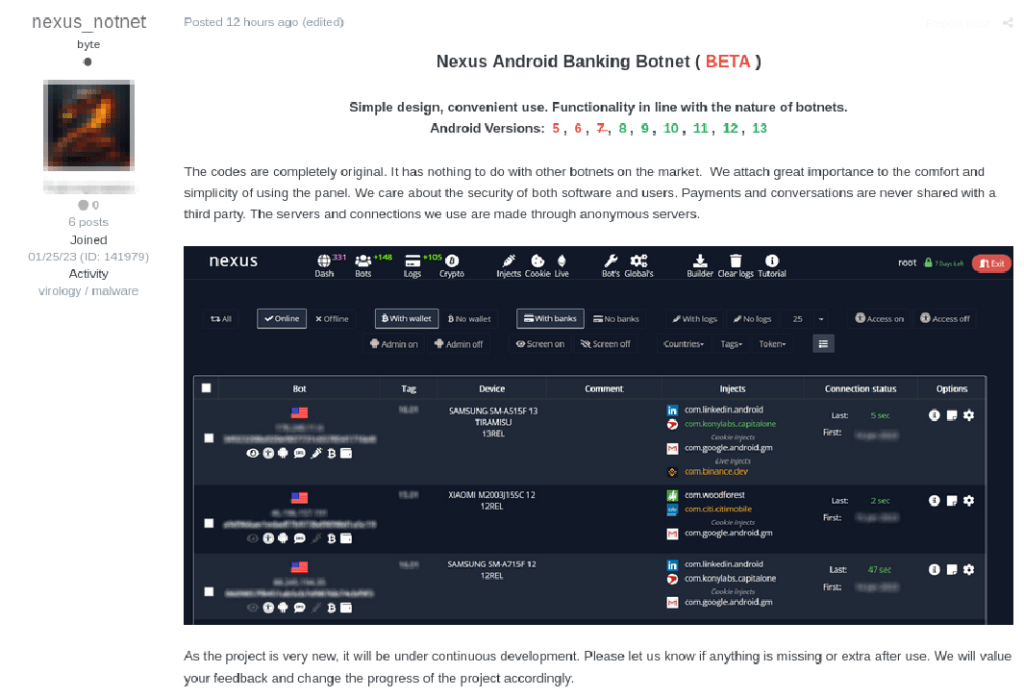

Исследователи из Cyble обнаружили в даркнете рекламу нового банковского трояна для Android.

Анализ образцов Nexus показал, что по коду он схож с SOVA v.5, а список приложений для кражи учетных данных содержит 40 позиций. Эксперты полагают, что авторы SOVA попросту провели ребрендинг и обновили список атакуемых банков.

Новобранец распространяется с помощью поддельных страниц YouTube Vanced, отдающих его под видом одноименного клиента. По состоянию на 12 марта вредоносный APK детектируют 26 из 64 антивирусов коллекции VirusTotal.

При первом запуске Nexus запрашивает доступ к Accessibility Service. Спецвозможности позволят банкеру расширить свой список разрешений, включить режим администратора, фиксировать ввод с клавиатуры. Совокупно троян запрашивает 50 различных разрешений.

Как минимум 14 из них используются для совершения следующих действий:

- чтение, перехват и отправка СМС;

- просмотр адресной книги, списка аккаунтов, текущих и недавно завершенных задач;

- подмена хранимых контактных данных;

- звонки без ведома пользователя;

- чтение, запись и удаление файлов на внешней карте памяти;

- отключение блокировки телефона и парольной защиты;

- установка дополнительных приложений.

Командный сервер Nexus расположен в США; соответствующий IP-адрес выделен германскому хостинг-провайдеру Hetzner Online.

Установив соединение, вредонос отсылает конфиденциальную информацию, в том числе журналы Accessibility и список установленных приложений. Последний при получении сравнивается со списком целевых банковских программ на 40 позиций. При выявлении совпадений резидентному зловреду отдается команда enableinject с именем пакета, инициирующая загрузку HTML-кода.

Фишинговая страница открывается в WebView при каждом запуске атакуемого приложения. Новоявленный банкер умеет воровать 2FA-коды из Google Authenticator, сид-фразы для получения доступа к Trust и Exodus, а также информацию о балансе на этих кошельках. Кроме того, Nexus, как и SOVA v5, снабжен модулем для шифрования файлов на зараженном устройстве. Используемый алгоритм тот же — AES.

Анализ образцов Nexus показал, что по коду он схож с SOVA v.5, а список приложений для кражи учетных данных содержит 40 позиций. Эксперты полагают, что авторы SOVA попросту провели ребрендинг и обновили список атакуемых банков.

Новобранец распространяется с помощью поддельных страниц YouTube Vanced, отдающих его под видом одноименного клиента. По состоянию на 12 марта вредоносный APK детектируют 26 из 64 антивирусов коллекции VirusTotal.

При первом запуске Nexus запрашивает доступ к Accessibility Service. Спецвозможности позволят банкеру расширить свой список разрешений, включить режим администратора, фиксировать ввод с клавиатуры. Совокупно троян запрашивает 50 различных разрешений.

Как минимум 14 из них используются для совершения следующих действий:

- чтение, перехват и отправка СМС;

- просмотр адресной книги, списка аккаунтов, текущих и недавно завершенных задач;

- подмена хранимых контактных данных;

- звонки без ведома пользователя;

- чтение, запись и удаление файлов на внешней карте памяти;

- отключение блокировки телефона и парольной защиты;

- установка дополнительных приложений.

Командный сервер Nexus расположен в США; соответствующий IP-адрес выделен германскому хостинг-провайдеру Hetzner Online.

Установив соединение, вредонос отсылает конфиденциальную информацию, в том числе журналы Accessibility и список установленных приложений. Последний при получении сравнивается со списком целевых банковских программ на 40 позиций. При выявлении совпадений резидентному зловреду отдается команда enableinject с именем пакета, инициирующая загрузку HTML-кода.

Фишинговая страница открывается в WebView при каждом запуске атакуемого приложения. Новоявленный банкер умеет воровать 2FA-коды из Google Authenticator, сид-фразы для получения доступа к Trust и Exodus, а также информацию о балансе на этих кошельках. Кроме того, Nexus, как и SOVA v5, снабжен модулем для шифрования файлов на зараженном устройстве. Используемый алгоритм тот же — AES.

Для просмотра ссылки необходимо нажать

Вход или Регистрация