Вредоносная программа для Linux, получившая имя sedexp, около двух лет беспрепятственно атаковала системы, оставаясь незамеченной.

Зловред может модифицировать содержимое в памяти, добавляя туда вредоносный код. На активность sedexp указали специалисты компании Aon Insurance. По их словам, программа позволяет операторам создавать обратные оболочки для удалённого доступа.

В отчёте исследователи пишут, что тактика sedexp (а именно — правила udev) пока недокументированна MITRE ATT&CK. Отмечается также сложность киберугрозы sedexp, которую можно встретить на обычных сайтах. Как уже отмечалось выше, вредоносная программа использует udev, систему управления устройствами для ядра Linux, чтобы обеспечить закрепление в атакованной системе.

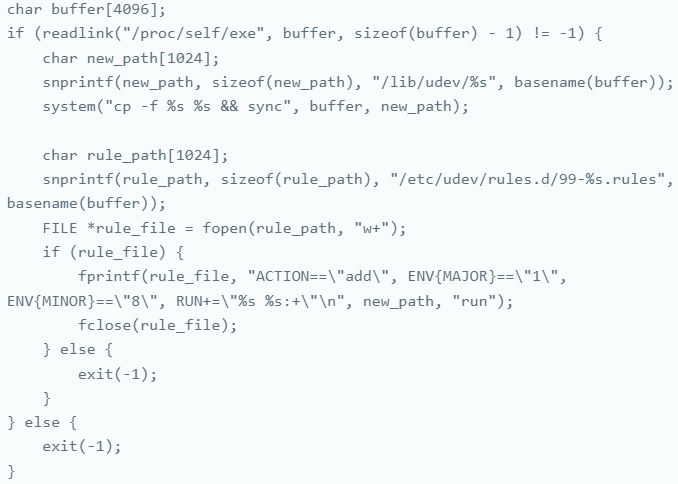

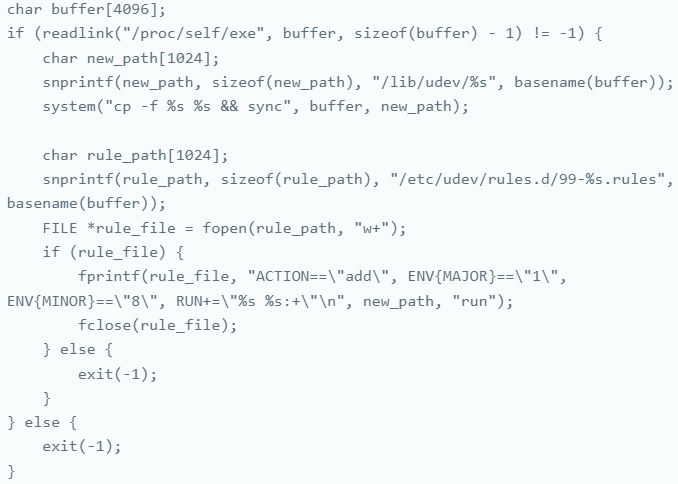

Правила udev представляют собой текстовые файлы конфигурации, которые говорят менеджеру, как обрабатывать определённые устройства или события. Эти файлы лежат в директориях «/etc/udev/rules.d/» и «/lib/udev/rules.d/».

Правила udev могут содержать три параметра, определяющие применяемость (ACTION== «add»), имя устройства (KERNEL== «sdb1») и конкретный скрипт, который будет запускаться при выполнении указанных условий (RUN+=«/path/to/script»).

В скомпрометированных системах sedexp добавляет следующее udev-правило:

ACTION=="add", ENV{MAJOR}=="1", ENV{MINOR}=="8", RUN+="asedexpb run:+»

Оно подключается каждый раз при добавлении нового устройства в систему, проверяя при этом, совпадают ли его основные и второстепенные номера с «/dev/random». Заключительный компонент правила (RUN+= «asedexpb run:+») выполняет скрипт самого вредоноса — «asedexpb». Таким образом операторы обеспечивают регулярный запуск зловреда в системе.

Здесь интересен следующий нюанс: /dev/random является важным системным компонентом, который защитные программы не проверяют. Именно так sedexp удалось оставаться незамеченным два года.

Зловред может модифицировать содержимое в памяти, добавляя туда вредоносный код. На активность sedexp указали специалисты компании Aon Insurance. По их словам, программа позволяет операторам создавать обратные оболочки для удалённого доступа.

В отчёте исследователи пишут, что тактика sedexp (а именно — правила udev) пока недокументированна MITRE ATT&CK. Отмечается также сложность киберугрозы sedexp, которую можно встретить на обычных сайтах. Как уже отмечалось выше, вредоносная программа использует udev, систему управления устройствами для ядра Linux, чтобы обеспечить закрепление в атакованной системе.

Правила udev представляют собой текстовые файлы конфигурации, которые говорят менеджеру, как обрабатывать определённые устройства или события. Эти файлы лежат в директориях «/etc/udev/rules.d/» и «/lib/udev/rules.d/».

Правила udev могут содержать три параметра, определяющие применяемость (ACTION== «add»), имя устройства (KERNEL== «sdb1») и конкретный скрипт, который будет запускаться при выполнении указанных условий (RUN+=«/path/to/script»).

В скомпрометированных системах sedexp добавляет следующее udev-правило:

ACTION=="add", ENV{MAJOR}=="1", ENV{MINOR}=="8", RUN+="asedexpb run:+»

Оно подключается каждый раз при добавлении нового устройства в систему, проверяя при этом, совпадают ли его основные и второстепенные номера с «/dev/random». Заключительный компонент правила (RUN+= «asedexpb run:+») выполняет скрипт самого вредоноса — «asedexpb». Таким образом операторы обеспечивают регулярный запуск зловреда в системе.

Здесь интересен следующий нюанс: /dev/random является важным системным компонентом, который защитные программы не проверяют. Именно так sedexp удалось оставаться незамеченным два года.

Для просмотра ссылки необходимо нажать

Вход или Регистрация