Эксперты по кибербезопасности рассказали о простом способе деактивации аккаунта любого пользователя в мессенджере WhatsApp. Помимо деактивации, злоумышленники также могут бесконечно препятствовать восстановлению доступа к учетной записи. Способ отлично работает даже при включенной двухфакторной аутентификации, которая никак не останавливает атакующих.

Для реализации схемы киберпреступнику необходимо обязательно знать телефонный номер пользователя, на аккаунт которого будет проводиться атака. Затем злоумышленник на своё устройство скачивает и заново устанавливает WhatsApp, после чего вводит при регистрации в приложении номер телефона жертвы.

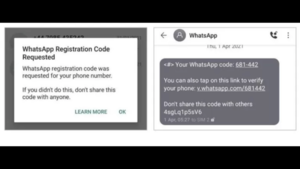

После ввода телефонного номера пользователю, чей номер был добавлен хакером, приходит 6-значный код подтверждения (либо телефонный вызов от WhatsApp). Кроме того, внутри самого мессенджера будут всплывать уведомления с кодом и инструкциями по его применению:

В свою очередь, киберпреступник начинает постоянно запрашивать новые коды подтверждения и намеренно вводить неверные цифровые комбинации. В этот момент жертва беспрерывно получает SMS-сообщения или звонки от WhatsApp, но из-за того, что ввести ей эти коды некуда, как-то остановить этот процесс не получится.

Мессенджер WhatsApp программно ограничивает число попыток ввода кода подтверждения. Поэтому, сразу после того, как лимит будет достигнут, на устройстве киберпреступника появится уведомление, что новую попытку можно будет предпринять только через 12 часов:

Именно этот 12-часовой перерыв и является целью злоумышленника, потому что в этот период даже реальный владелец телефонного номера и аккаунта WhatsApp не сможет получать коды подтверждения на свой номер. По сути, такая временная блокировка верификации особенно сильной угрозы для пользователя не представляет, но может быть фатальной, если в этот временной промежуток пользователь свой аккаунт деактивирует.

Но основная проблема заключается в том, что киберпреступник сразу после блокировки возможности верификации регистрирует новую электронную почту на Gmail и отправляет письмо в техподдержку Google, рассказывая о том, что он потерял свой смартфон, поэтому ему хотелось бы, чтобы специалисты деактивировали его учетную запись.

В своей просьбе киберпреступник присылает в техподдержку Google номер телефона жертвы, подтверждая его в повторном письме. С помощью такого подхода злоумышленник запускает автоматический процесс для деактивации аккаунта пользователя, который через некоторое время на своём устройстве видит сообщение: «Ваш номер телефона не привязан к WhatsApp на этом устройстве. Вероятно, он зарегистрирован на другом устройстве. Если это было сделано не вами, войдите в свою учетную запись WhatsApp».

Но из-за того, что злоумышленник делал ранее, никакой код верификации жертве не придет – действует 12-часовой перерыв блокировки. Более того, если киберпреступник три раза подряд запустит такую блокировку, то WhatsApp «сломается» – в уведомлении будет говорится о том, что повторный вход в аккаунт возможен только через «-1 секунду»: