В настоящее время для защиты своих аккаунтов люди используют двухфакторную аутентификацию. К сожалению, чаще всего это — привязка учётной записи к номеру телефона для получения SMS-сообщений с одноразовыми кодами доступа. Такой способ, безусловно, удобен; почему тогда «к сожалению»? Ответом является набирающая популярность атака — SIM Swapping, или подмена SIM-карты. Впрочем, что радует, есть способы её избежать.

Введение

Перевыпуск SIM-карты — стандартная процедура, которую предоставляют операторы связи. Скорее всего, вы с ней сталкивались при покупке нового мобильного телефона, в котором использовалась SIM-карта другого размера. Для замены владельцу карты или его представителю необходимо посетить офис оператора связи, предъявить документы и заполнить анкету. Однако также можно заменить SIM-карту и без визита в офис: «Билайн», МТС и «Мегафон» предоставляют такую услугу. Для этого надо сформировать онлайн-заявку с указанием персональных данных (Ф. И. О., данные паспорта).

Удобно, не правда ли? Злоумышленники не могли не воспользоваться таким удобным способом получения SIM-карты для дальнейшего прохождения двухфакторной аутентификации. В этом — суть атаки SIM Swapping. Для её реализации злоумышленнику необходимо получить ваши персональные данные.

К сожалению, в современном мире сделать это весьма легко и дёшево. Примерами могут послужить попадание персональных данных клиентов «Билайна», РЖД, гостиничной сети Marriott, VPN-сервисов в Сеть, а также покупка сведений о нужном человеке на специализированных форумах в даркнете или у сотрудников банков, операторов сотовой сети и т. д. Источником информации для злоумышленника можете служить и вы сами; для этого киберпреступники используют разные приёмы социальной инженерии. Например, вам могут прислать ссылку на фишинговый сайт интернет-магазина, где для заказа необходимо будет оставить свои данные, или позвонить и представиться сотрудником безопасности банка, пытаясь выудить сведения под предлогом верификации вас как владельца карты. К тому же все мы самостоятельно выкладываем много личной информации в социальные сети, что позволяет злоумышленникам лучше подготавливать индивидуальные атаки.

Получив необходимые персональные данные, киберпреступник изображает из себя владельца SIM-карты и производит её перевыпуск: звонит оператору связи с просьбой переоформить ваш номер на его SIM-карту, либо заказывает доставку последней, либо делает доверенность, посещает офис оператора связи и получает искомое за несколько минут. Возможен и подкуп сотрудников оператора сотовой связи, способных выполнить перевыпуск SIM-карты или переоформить ваш номер на карту злоумышленника.

В результате успешной атаки SIM Swapping преступник будет получать звонки и SMS-сообщения, предназначенные для жертвы.

Как понять, что вы стали жертвой атаки SIM Swapping? Ярким признаком является потеря сотовой сети, но причиной этому могут служить и другие факторы — так что многие ждут восстановления сигнала и теряют на это время. Также вам могут начать поступать SMS-оповещения о замене SIM-карты или коды подтверждения от различных сервисов, уведомления о привязке нового устройства к вашему аккаунту.

С учётом распространённости использования различных онлайн-сервисов и приложений (банковские, почтовые, мессенджеры и т. д.), доступ к которым восстанавливается в том числе с помощью SMS-сообщений с одноразовыми кодами, данная угроза может дать злоумышленнику доступ к рабочей и личной переписке, а также к банковским счетам жертвы. В последнее время популярной целью атаки является доступ к криптокошелькам. Способы предотвращения атаки К счастью, есть способы предотвращения данного вида атаки. В первую очередь надо сходить в офис мобильного оператора и написать заявление о запрете перевыпуска SIM-карты по доверенности. Для доступа к критическим ресурсам (банковские счета или криптокошельки, например) используйте иные SIM-карты, о которых вы не будете никому рассказывать, дабы избежать привязки ваших персональных данных к «публичному» номеру телефона. Не только во избежание атаки SIM Swapping, но и в целом для увеличения безопасности персональных данных последние не стоит выкладывать в интернет, в том числе — передавать с помощью мессенджеров или электронной почты, загружать в облачные хранилища. Заметим, что крупные операторы мобильной связи знают о проблеме и принимают меры на своей стороне. Один из вариантов — наложение временных ограничений на перевыпущенную SIM-карту: в течение суток с момента активации карта не сможет принимать SMS-сообщения от банков.

Способы предотвращения атаки

К счастью, есть способы предотвращения данного вида атаки.

В первую очередь надо сходить в офис мобильного оператора и написать заявление о запрете перевыпуска SIM-карты по доверенности.

Для доступа к критическим ресурсам (банковские счета или криптокошельки, например) используйте иные SIM-карты, о которых вы не будете никому рассказывать, дабы избежать привязки ваших персональных данных к «публичному» номеру телефона.

Не только во избежание атаки SIM Swapping, но и в целом для увеличения безопасности персональных данных последние не стоит выкладывать в интернет, в том числе — передавать с помощью мессенджеров или электронной почты, загружать в облачные хранилища.

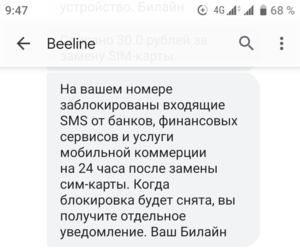

Заметим, что крупные операторы мобильной связи знают о проблеме и принимают меры на своей стороне. Один из вариантов — наложение временных ограничений на перевыпущенную SIM-карту: в течение суток с момента активации карта не сможет принимать SMS-сообщения от банков.

Рисунок 1. Пример уведомления об ограничениях от мобильного оператора

Указанные методы помогают усложнить задачу по подмене вашей SIM-карты, но не являются достаточными. При возможности надо отказаться от привязки аккаунта к номеру телефона, а для двухфакторной аутентификации использовать альтернативные способы.

Альтернативные способы защиты аккаунтов

Использовать одноразовые коды как второй фактор для аутентификации привычно и удобно, но их можно получать не только с помощью SMS-сообщений.

Так, одноразовые пароли можно заранее сгенерировать, записать на любой носитель и в дальнейшем использовать их при входе. «Минусами» данного метода являются потенциальная недоступность носителя с кодами, а также ограниченное количество последних: рано или поздно коды закончатся, и это может произойти в неподходящий момент. Дабы избежать таких неловких ситуаций, можно использовать специальные приложения.

Программы для прохождения двухфакторной аутентификации набирают всё большую популярность. Они устанавливаются почти на любой современный мобильный телефон, количество поддерживающих их ресурсов растёт, а в использовании они настолько же просты, как и получение SMS-сообщений — только одноразовые коды не приходят извне, а генерируются на вашем телефоне. Это не только более безопасно, но и более удобно, потому что вы получаете код даже при отсутствии связи. Для использования такого приложения многого не потребуется. Надо лишь скачать понравившуюся программу (или ту, которую можно использовать на конкретном ресурсе) и включить в настройках онлайн-сервиса двухфакторную аутентификацию с использованием выбранного приложения. Сервис покажет QR-код, который можно сканировать через камеру устройства. Таким образом, вы привязываете не свою SIM-карту, а приложение.

В качестве программ для прохождения двухфакторной аутентификации лучше использовать продукты крупных компаний или проверенные open source-решения: например, Google Authenticator (iOS, Android), «Яндекс.Ключ» (iOS, Android), DUO Mobile (iOS, Android), Microsoft Authenticator (iOS, Android), FreeOTP Authenticator (iOS, Android), Twilio Authy (iOS, Android). Принцип работы у всех приложений одинаков, но есть разница в функциональности, поэтому попробуйте несколько и выбирайте более удобное для вас.

Третьим альтернативным способом является использование U2F-токена. Во время привязки токена на ресурсе создаётся пара ключей: закрытый и открытый. Закрытый ключ хранится на токене и используется для шифрования подтверждения входа, а публичный ключ сервиса сможет его расшифровать. При прохождении аутентификации вместо ввода одноразовых кодов надо предоставить токен. Для удобства они могут иметь не только USB-интерфейс, но также NFC- и Bluetooth-соединение. Более подробно о U2F-токене вы можете прочитать здесь. Действия при выявлении атаки Если вам не повезло и вы стали жертвой атаки SIM Swapping, то постарайтесь как можно быстрее заблокировать вашу SIM-карту. Лучше всего сделать это в первые сутки. Правда, для этого необходимо заранее подготовить альтернативные источники доступа к оператору связи (другой мобильный телефон, Skype, мессенджеры), а также знать, на какой номер звонить.

Действия при выявлении атаки

Если вам не повезло и вы стали жертвой атаки SIM Swapping, то постарайтесь как можно быстрее заблокировать вашу SIM-карту. Лучше всего сделать это в первые сутки. Правда, для этого необходимо заранее подготовить альтернативные источники доступа к оператору связи (другой мобильный телефон, Skype, мессенджеры), а также знать, на какой номер звонить.

Выводы

Получение одноразовых кодов доступа с помощью SMS-сообщений для прохождения двухфакторной аутентификации в различных сервисах — дело привычное, простое, но небезопасное. Даже использование представленных выше методов предотвращения атаки SIM Swapping не защитит от неё полностью. При этом атака SIM Swapping может принести большой вред — как денежный, так и репутационный. Для прохождения двухфакторной аутентификации безопаснее использовать U2F-токены или приложения, генерирующие одноразовые коды доступа. Привязку же аккаунта к SIM-карте используйте только в тех случаях, когда нет альтернативы, и постарайтесь завести для этого отдельный никому не известный номер.

Автор

Станислав Конов