Киберпреступная группировка APT36, которую также называют «Transparent Tribe», теперь использует как минимум три Android-приложения, замаскированные под YouTube.

Задача этого софта — заразить смартфоны жертв трояном CapraRAT. Как только вредонос проникает на устройство, он начинает собирать данные, записывать аудио и видео. Другими словами, функциональность полностью попадает под определение шпионского софта. APT36 принято связывать с Пакистаном, эта группировка часто использует фейковые Android-приложения в качестве приманки.

На последнюю кампанию киберпреступников обратили внимание исследователи из SentinelLabs.

Вредоносные APK с копиями YouTube хранятся в сторонних магазинах приложений, обойти защитные механизмы Google Play Store злоумышленникам не удалось. Чтобы жертва загрузила и установила программу, атакующие, скорее всего, прибегают к методам социальной инженерии. Сами APK уже успели побывать на VirusTotal в апреле, июле и августе 2023 года.

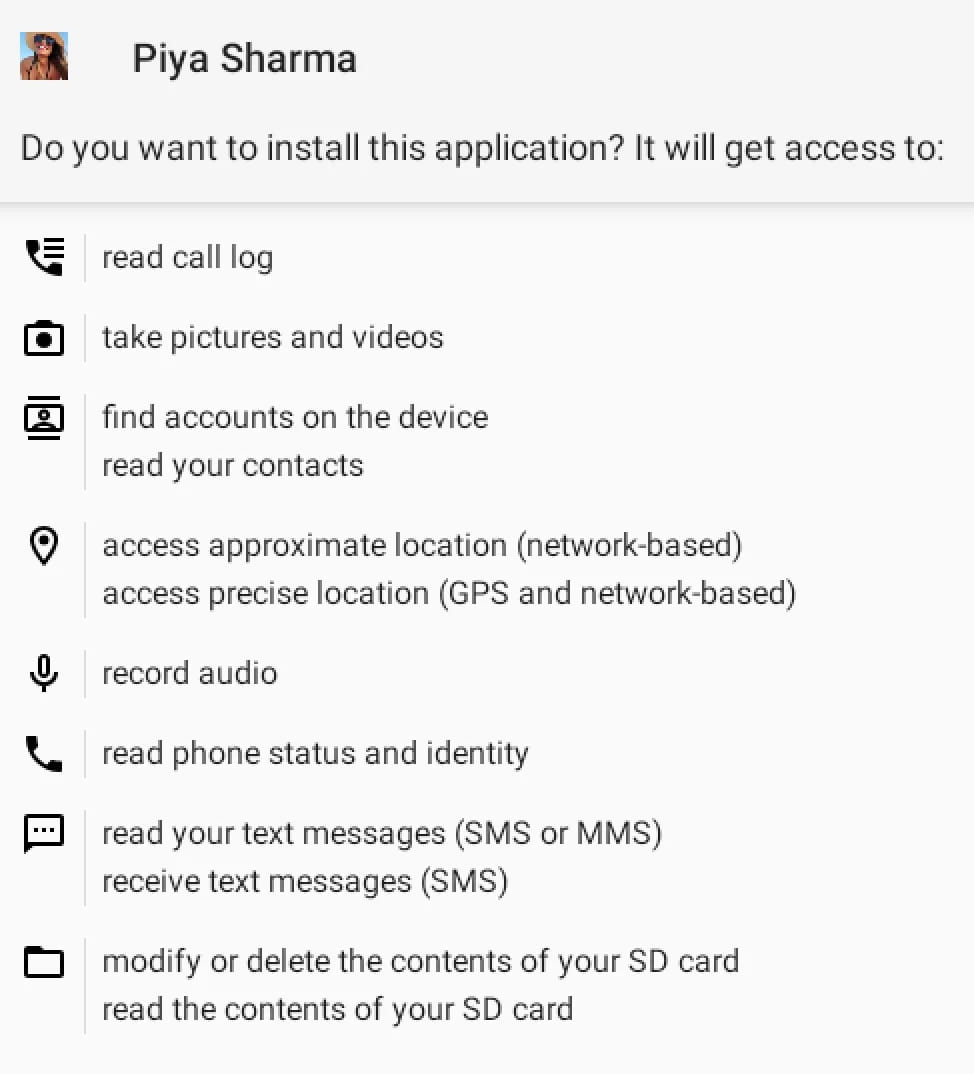

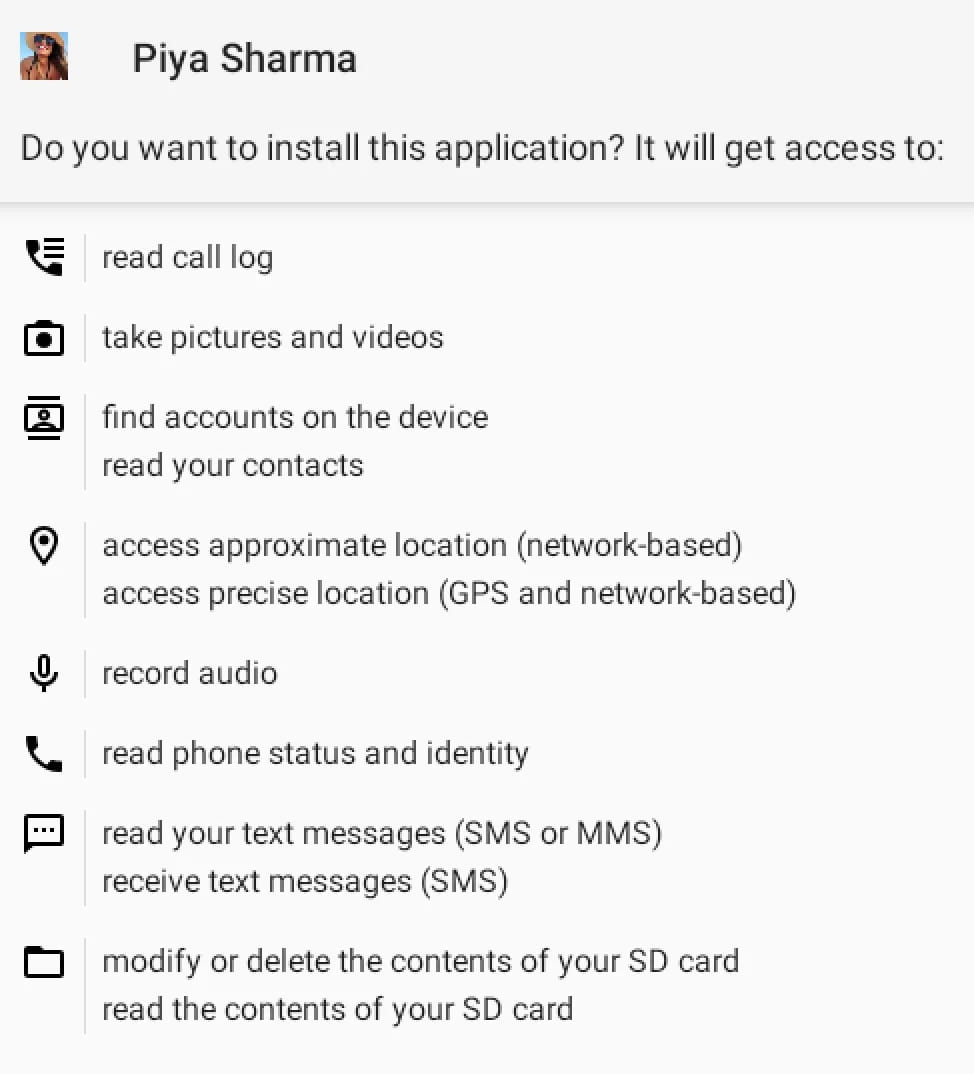

Два загруженных файла назывались «YouTube», ещё один — «Piya Sharma». В процессе инсталляции софт запрашивает много потенциально опасных разрешений, однако подозрения пользователя может нивелировать маскировка под YouTube.

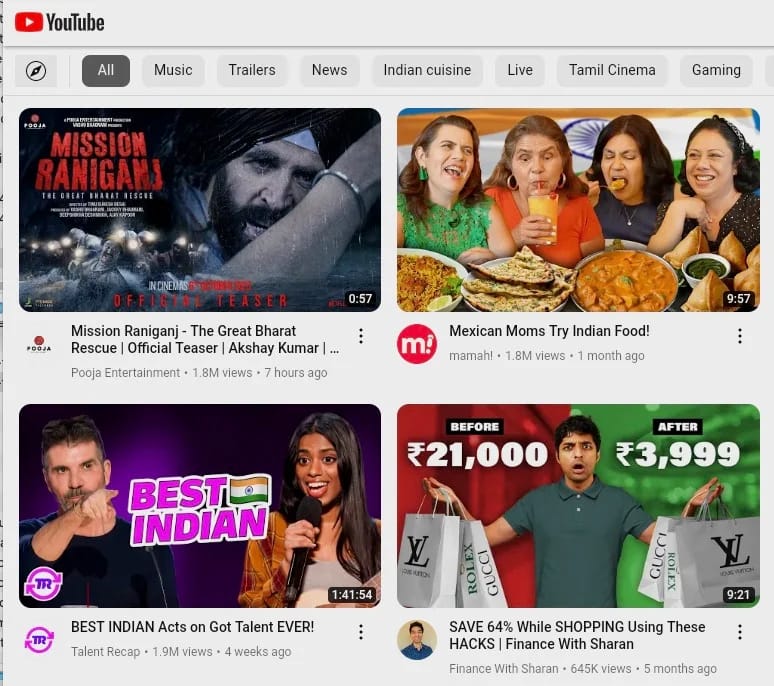

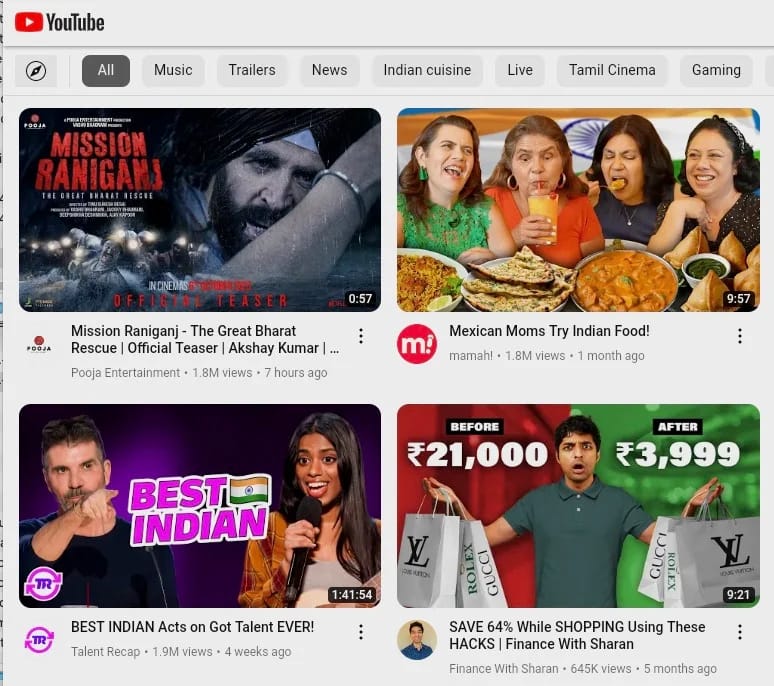

Стоит отметить, что софт действительно изо всех сил старается показать жертве «реальный» YouTube, однако на деле всё происходит через WebView и представляет собой веб-версию хостинга видеозаписей. Кроме того, отсутствует ряд функций, доступных в легитимном YouTube.

На устройстве CapraRAT может выполнять следующие действия:

Задача этого софта — заразить смартфоны жертв трояном CapraRAT. Как только вредонос проникает на устройство, он начинает собирать данные, записывать аудио и видео. Другими словами, функциональность полностью попадает под определение шпионского софта. APT36 принято связывать с Пакистаном, эта группировка часто использует фейковые Android-приложения в качестве приманки.

На последнюю кампанию киберпреступников обратили внимание исследователи из SentinelLabs.

Вредоносные APK с копиями YouTube хранятся в сторонних магазинах приложений, обойти защитные механизмы Google Play Store злоумышленникам не удалось. Чтобы жертва загрузила и установила программу, атакующие, скорее всего, прибегают к методам социальной инженерии. Сами APK уже успели побывать на VirusTotal в апреле, июле и августе 2023 года.

Два загруженных файла назывались «YouTube», ещё один — «Piya Sharma». В процессе инсталляции софт запрашивает много потенциально опасных разрешений, однако подозрения пользователя может нивелировать маскировка под YouTube.

Стоит отметить, что софт действительно изо всех сил старается показать жертве «реальный» YouTube, однако на деле всё происходит через WebView и представляет собой веб-версию хостинга видеозаписей. Кроме того, отсутствует ряд функций, доступных в легитимном YouTube.

На устройстве CapraRAT может выполнять следующие действия:

- записывать аудио с микрофона, а видео — с фронтальной и основной камеры;

- собирать СМС-сообщения, историю вызовов и информацию из переписок;

- отправлять СМС-сообщения и блокировать входящие;

- снимать скриншоты; обходить системные настройки, особенно сетевые и GPS; модифицировать файлы в операционной системы.

Для просмотра ссылки необходимо нажать

Вход или Регистрация