В новой кампании ClickFix злоумышленники распространяют вредоносные программы с помощью фейковых ошибок популярного софта: Google Chrome, Word и OneDrive.

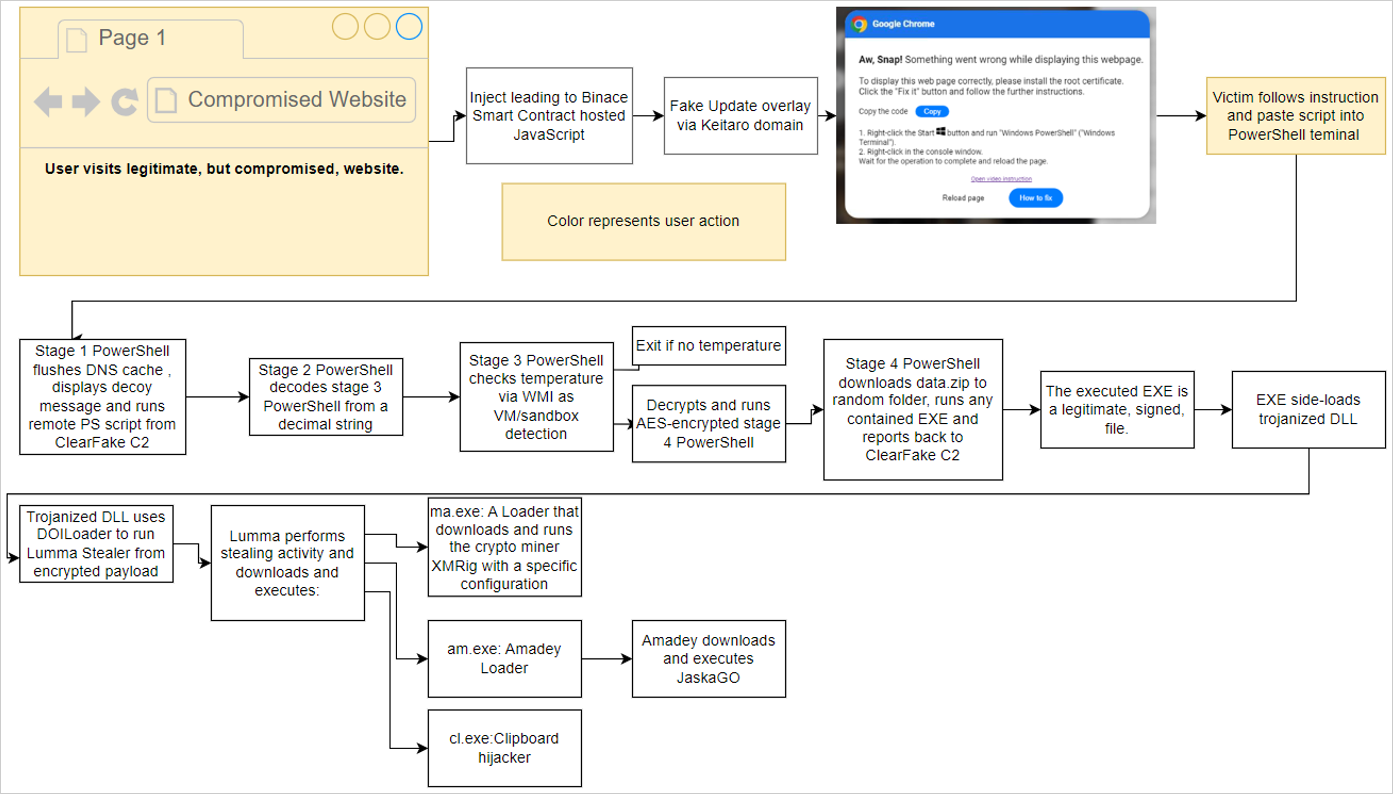

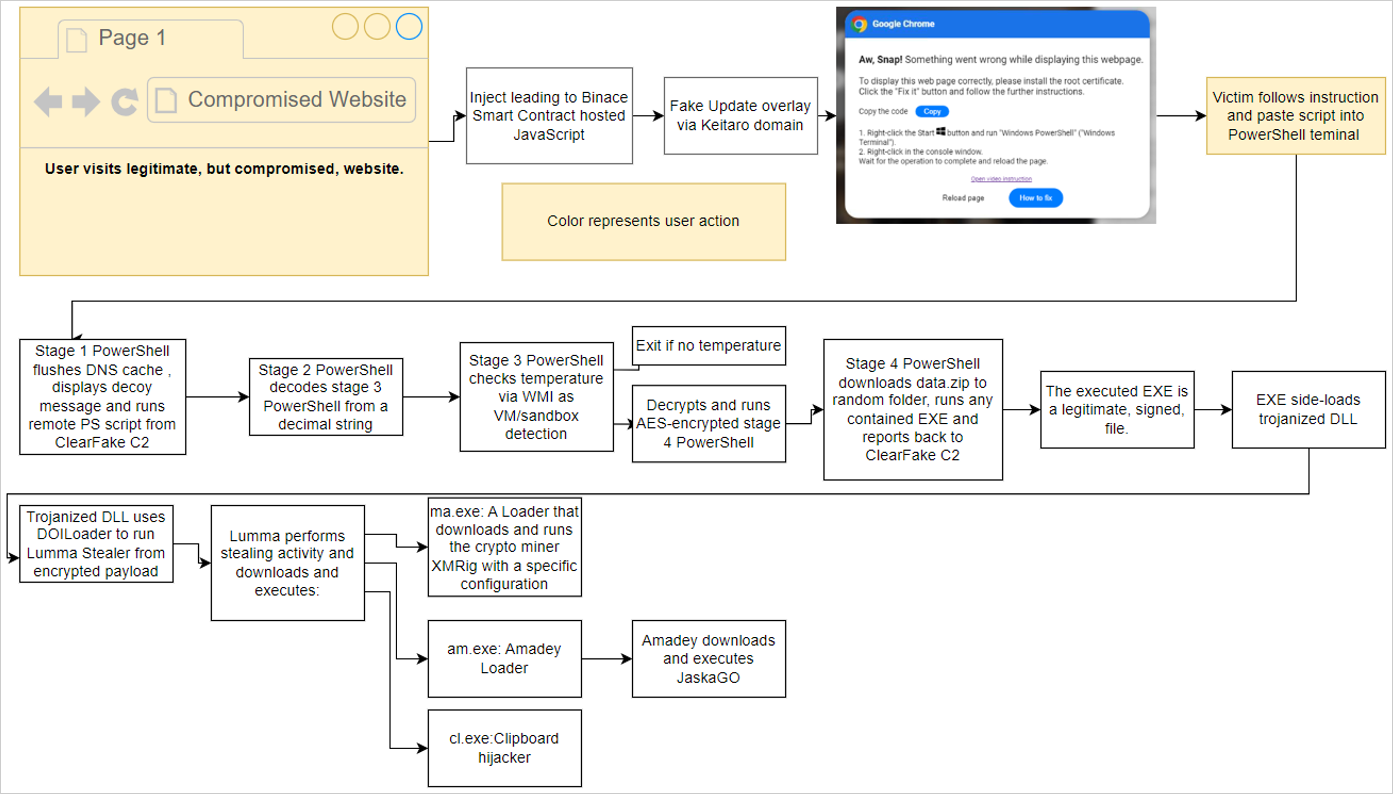

Пользователям подсовывают PowerShell, который якобы должен исправить ошибки. За ClickFix стоит киберпреступная группа TA571, известная распространением спама и отправкой большого количества электронных вредоносных писем.

Ранее злоумышленники задействовали наложение окон, склоняя потенциальных жертв к установке фейкового обновления браузера. В HTML-вложениях, прикрепленных к письмам, содержится вредоносный JavaScript.

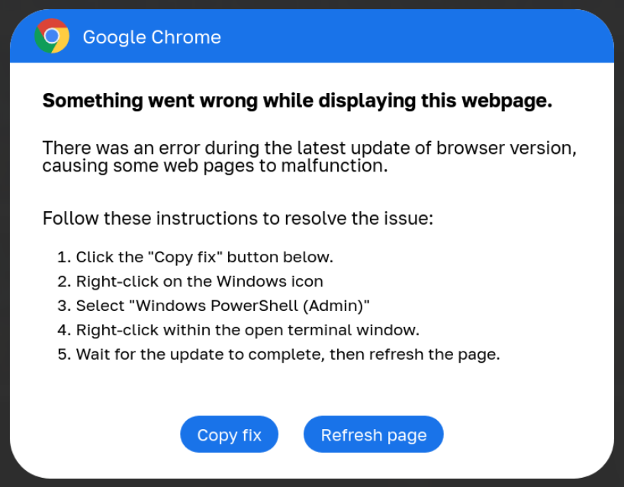

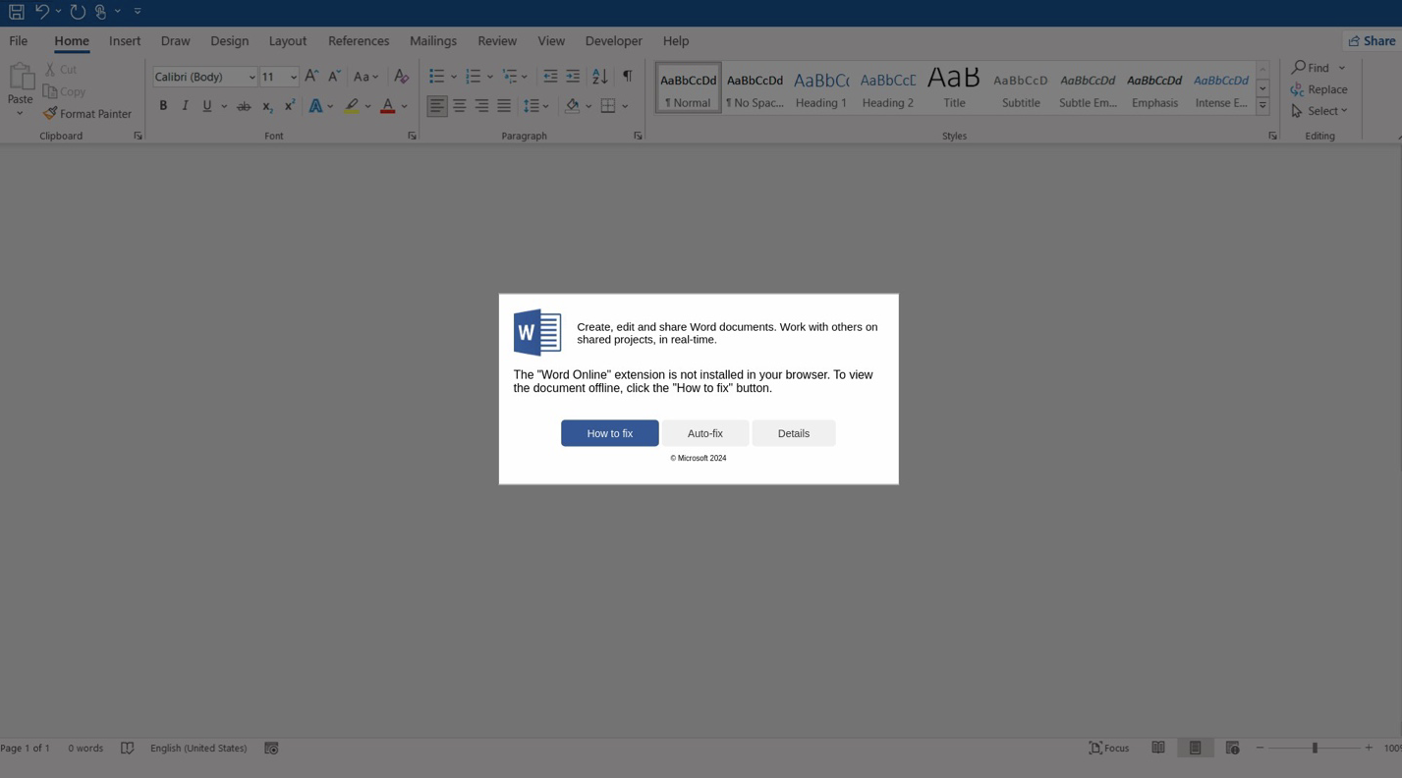

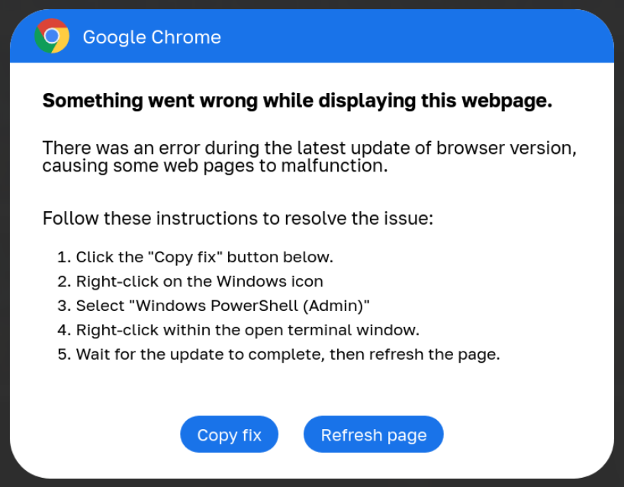

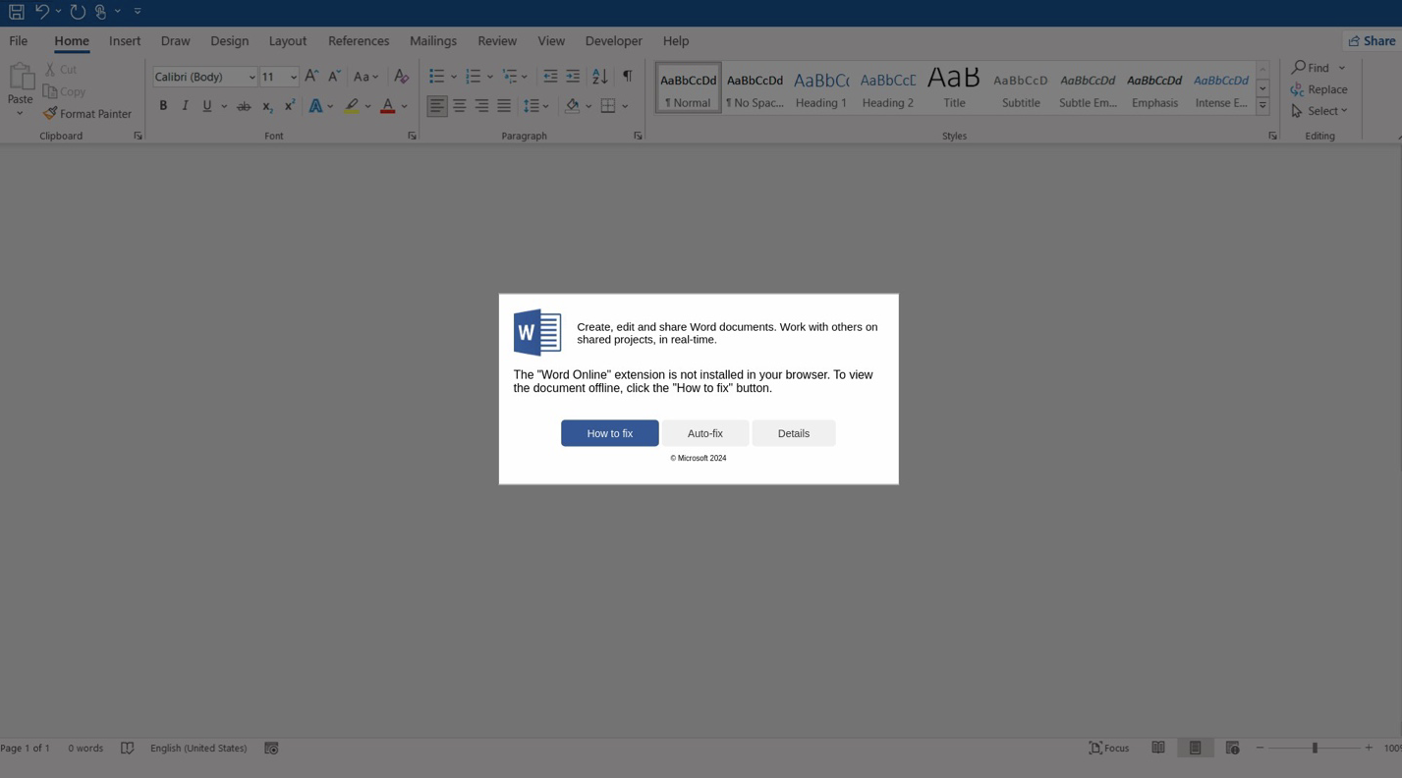

Кроме того, в кампании используются взломанные веб-сайты, выводящие поддельные ошибки Google Chrome, Microsoft Word и OneDrive.

Чтобы исправить эти «ошибки», пользователю предлагается нажать на кнопку, копирующую в буфер обмена PowerShell. Затем этот скрипт надо вставить и запустить в диалоговом окне Run.

Киберпреступники используют сразу несколько вредоносных программ в рамках ClickFix: DarkGate, Matanbuchus, NetSupport, Amadey Loader, XMRig и Lumma Stealer. При запуске скрипт PowerShell сначала проверяет, насколько ему подходит данное устройство, а затем загружает дополнительные пейлоады.

Последние проводят анализ установленных антивирусных программ, пытаясь затруднить их работу, после чего на компьютер скачивается инфостилер.

Пользователям подсовывают PowerShell, который якобы должен исправить ошибки. За ClickFix стоит киберпреступная группа TA571, известная распространением спама и отправкой большого количества электронных вредоносных писем.

Ранее злоумышленники задействовали наложение окон, склоняя потенциальных жертв к установке фейкового обновления браузера. В HTML-вложениях, прикрепленных к письмам, содержится вредоносный JavaScript.

Кроме того, в кампании используются взломанные веб-сайты, выводящие поддельные ошибки Google Chrome, Microsoft Word и OneDrive.

Чтобы исправить эти «ошибки», пользователю предлагается нажать на кнопку, копирующую в буфер обмена PowerShell. Затем этот скрипт надо вставить и запустить в диалоговом окне Run.

«Несмотря на то что атаки требуют непосредственного участия пользователя, злоумышленники используют достаточно изощренные приемы социальной инженерии, которые вполне могут ввести в заблуждение неподготовленного юзера», — описывается кампания в новом отчете ProofPoint.

Киберпреступники используют сразу несколько вредоносных программ в рамках ClickFix: DarkGate, Matanbuchus, NetSupport, Amadey Loader, XMRig и Lumma Stealer. При запуске скрипт PowerShell сначала проверяет, насколько ему подходит данное устройство, а затем загружает дополнительные пейлоады.

Последние проводят анализ установленных антивирусных программ, пытаясь затруднить их работу, после чего на компьютер скачивается инфостилер.

Для просмотра ссылки необходимо нажать

Вход или Регистрация