В имплементации стандарта Dahua ONVIF (Open Network Video Interface Forum) нашли уязвимость, эксплуатация которой может привести к получению полного контроля над IP-камерами.

В Сети всплыли подробности этой проблемы. Брешь отслеживается под идентификатором CVE-2022-30563, ей присвоили 7,4 балла по шкале CVSS. По словам Nozomi Networks, с помощью бага условный злоумышленник может вклиниться в незашифрованное ONVIF-взаимодействие и направить камере запрос с учетными данными. Патч вышел месяц назад, поэтому для защиты стоит просто установить его.

Уязвимость затрагивает следующие продукты:

Dahua ASI7XXX: версии до v1.000.0000009.0.R.220620

Dahua ASI7XXX: версии до v1.000.0000009.0.R.220620

Dahua IPC-HDBW2XXX: версии до v2.820.0000000.48.R.220614

Dahua IPC-HDBW2XXX: версии до v2.820.0000000.48.R.220614

Dahua IPC-HX2XXX: версии v2.820.0000000.48.R.220614

Dahua IPC-HX2XXX: версии v2.820.0000000.48.R.220614

Специалисты Nozomi Networks, выявившие брешь, отметили, что она связана с механизмом аутентификации "WS-UsernameToken", который внедрен в ряде IP-камер от китайского вендора Dahua.

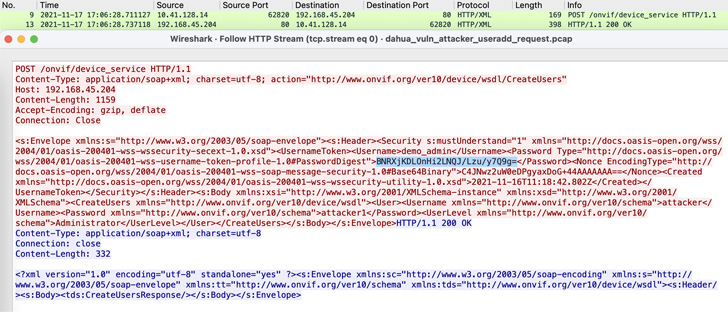

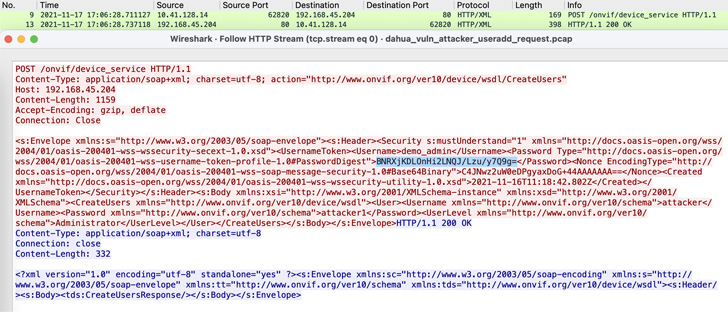

Использовав вектор повторной отправки учетных данных, атакующий мог скомпрометировать камеры. Если говорить точнее, эксплойт позволял создать аккаунт с правами администратора, открывающий неограниченный доступ к уязвимому устройству. Все, что требовалось для успешной атаки — перехватить один из незашифрованных ONVIF-запросов.

Затем он использовался для создания уже вредоносного запроса с теми же аутентификационными данными, что позволяло заставить устройство создать аккаунт администратора.

В Сети всплыли подробности этой проблемы. Брешь отслеживается под идентификатором CVE-2022-30563, ей присвоили 7,4 балла по шкале CVSS. По словам Nozomi Networks, с помощью бага условный злоумышленник может вклиниться в незашифрованное ONVIF-взаимодействие и направить камере запрос с учетными данными. Патч вышел месяц назад, поэтому для защиты стоит просто установить его.

Уязвимость затрагивает следующие продукты:

Специалисты Nozomi Networks, выявившие брешь, отметили, что она связана с механизмом аутентификации "WS-UsernameToken", который внедрен в ряде IP-камер от китайского вендора Dahua.

Использовав вектор повторной отправки учетных данных, атакующий мог скомпрометировать камеры. Если говорить точнее, эксплойт позволял создать аккаунт с правами администратора, открывающий неограниченный доступ к уязвимому устройству. Все, что требовалось для успешной атаки — перехватить один из незашифрованных ONVIF-запросов.

Затем он использовался для создания уже вредоносного запроса с теми же аутентификационными данными, что позволяло заставить устройство создать аккаунт администратора.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Последнее редактирование: