Исследователи нашли в магазинах Google Play Store и Samsung Galaxy Store шпионский софт для Android.

Под видом приложений для Signal и Telegram распространяется вредонос BadBazaar. На подозрительную активность обратили внимание специалисты словацкой компании ESET. Проанализировав киберкампанию, эксперты пришли к выводу, что за ней стоят китайские киберпреступники из группы GREF.

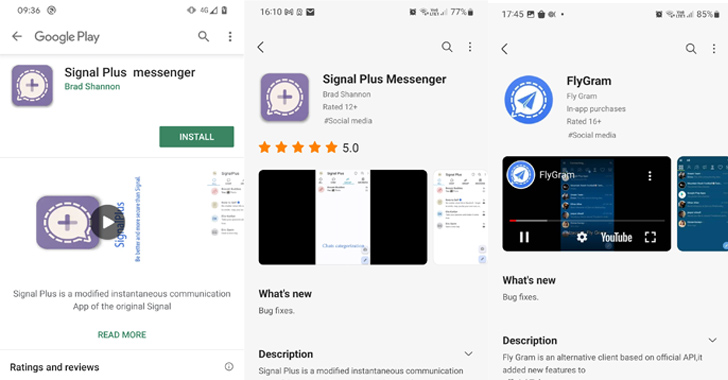

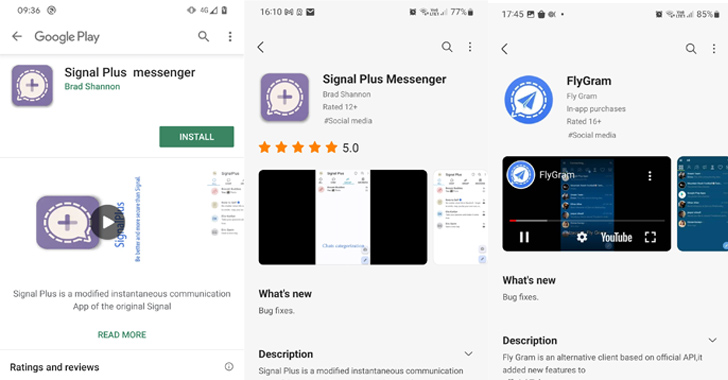

«Судя по всему, имеют место две отдельные кампании, одна из которых идёт с июля 2020 года, а вторая — с июля 2022-го. Злоумышленники распространяют Android-шпион BadBazaar через Google Play Store и Samsung Galaxy Store», — пишет Лукаш Штефанко. «На мобильные устройства жертв этот вредонос попадает под видом приложений Signal Plus Messenger и FlyGram».

Среди пострадавших пользователей отмечались жители Германии, Польши, США, Украины, Австралии, Бразилии, Дании, Нидерландов, Португалии, Сингапура, Испании и др.

Специалисты описывают найденные приложения так: Signal Plus Messenger (org.thoughtcrime.securesmsplus) — более 100 загрузок с июля 2022 года (также доступно на signalplus[.]org). FlyGram (org.telegram.FlyGram) — более пяти тысяч с июня 2020-го (также доступно на flygram[.]org).

Signal Plus Messenger выделяется ещё и тем, что это первый вредоносный софт, способный привязывать коммуникации жертвы в Signal к своему аккаунту. При этом взаимодействия с целевым пользователем не требуется. В свою очередь FlyGram использует функцию SSL-пиннинг для ухода от анализа.

Под видом приложений для Signal и Telegram распространяется вредонос BadBazaar. На подозрительную активность обратили внимание специалисты словацкой компании ESET. Проанализировав киберкампанию, эксперты пришли к выводу, что за ней стоят китайские киберпреступники из группы GREF.

«Судя по всему, имеют место две отдельные кампании, одна из которых идёт с июля 2020 года, а вторая — с июля 2022-го. Злоумышленники распространяют Android-шпион BadBazaar через Google Play Store и Samsung Galaxy Store», — пишет Лукаш Штефанко. «На мобильные устройства жертв этот вредонос попадает под видом приложений Signal Plus Messenger и FlyGram».

Среди пострадавших пользователей отмечались жители Германии, Польши, США, Украины, Австралии, Бразилии, Дании, Нидерландов, Португалии, Сингапура, Испании и др.

Специалисты описывают найденные приложения так: Signal Plus Messenger (org.thoughtcrime.securesmsplus) — более 100 загрузок с июля 2022 года (также доступно на signalplus[.]org). FlyGram (org.telegram.FlyGram) — более пяти тысяч с июня 2020-го (также доступно на flygram[.]org).

Signal Plus Messenger выделяется ещё и тем, что это первый вредоносный софт, способный привязывать коммуникации жертвы в Signal к своему аккаунту. При этом взаимодействия с целевым пользователем не требуется. В свою очередь FlyGram использует функцию SSL-пиннинг для ухода от анализа.

Для просмотра ссылки необходимо нажать

Вход или Регистрация